Пишем свой генератор случайных чисел, который будет инициализироваться ключом(числом). Например лин. конгруэнтный метод, с заданными параметрами.

Шифрование:

В цикле генерируешь числа с своего генератора и "складываешь" с открытым

текстом, например побайтово. Получается шифротекст.

Под "складываешь" я имел ввиду сложение по модулю(для побайтового шифрования, модуль будет 256)

Дешифрование

Опять берем наш генератор, с теми же параметрами как и при шифровании(если знаем ключ).

И вычитаем из шифротекста, побайтово числа, которые выдает наш генератор. На выходе получается дешифрованный текст

Объяснение:

бланки типовых заявок на предоставление доступа отдельных сотрудников к определенным информационным ресурсам и информационным системам, а также регламенты предоставления такого доступа;

регламенты (процедуры) работы с определенными информационными и телекоммуникационными системами, программным обеспечением и базами данных;

должностные обязанности отдельных категорий сотрудников в отношении обеспечения информационной безопасности, а также требования, предъявляемые к персоналу;

типовые договоры с внешними контрагентами, связанные с передачей или получением информации, или основные требования, предъявляемые к таким договорам.

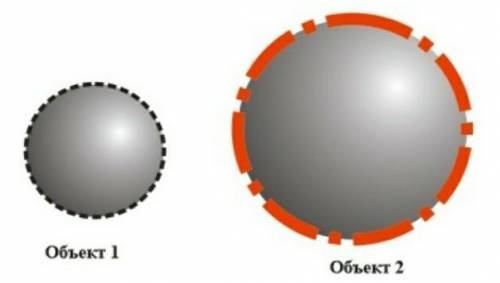

а) 1) размер

2) цвет

б)Как называется цвет или текстура, заполняющие цвет внутри контура фигуры?- это заливка

в)Объект 1 черный

Объект 2- оранжевый

Объяснение:

ну вроде так ω