1) Информацию нужно защищать от несанкционированного доступа и кражи, порчи (преднамеренной или нет) , утери (например, резервное копирование как защита данных от сбоев в работе севера) .

2) Вполне вероятно, словить вирус, скачивая какой-либо файл.

3) Загрузочные вирусы, шпионское ПО и т.д.

4) Он внедряется в исполняемые файлы операционной системы.

5) Не переходить по подозрительным ссылкам, не скачивать подозрительные файлы и т.д.

6) Криптогра́фия (от др.-греч. κρυπτός «скрытый» + γράφω «пишу») — наука о методах обеспечения конфиденциальности (невозможности прочтения информации посторонним), целостности данных (невозможности незаметного изменения информации), аутентификации (проверки подлинности авторства или иных свойств объекта).

7) Версии о рождении первого компьютерного вируса существует немало. Но опираясь на факты можно сказать – на первом компьютере Чарльза Бэббиджа вирусов еще не было, а вот в середине 1970-х, на IBM 360/370 они уже были.

8) Антивирусы и т.д

9) Загру́зочный ви́рус — компьютерный вирус, записывающийся в первый сектор гибкого или жёсткого диска и выполняющийся при загрузке компьютера с идущих после главной загрузочной записи (MBR), но до первого загрузочного сектора раздела. Перехватив обращения к дискам, вирус либо продолжает загрузку операционной системы, либо нет (MBR-Locker). Размножается вирус записью в загрузочную область других накопителей компьютера.

Объяснение:

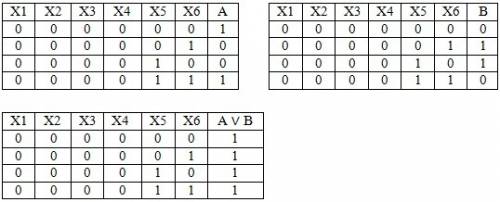

1 Разветвляющий

2Прочитать параграф, сделать задание, закрыть учебник.

3 краткая и полная форма записи проверки условия.

4Полная форма оператора if, в которой присутствуют обе ветки- then и else.

А в неполной присутствует только then.

Задание 1

print(int(intun.

Задание 2

Извините я незнаю, если пойму то в коммах напишу