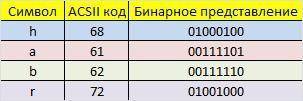

На этом этапе стоит определиться с, так называемой, длиной информационного слова, то есть длиной строки из нулей и единиц, которые мы будем кодировать. Допустим, у нас длина слова будет равна 16. Таким образом, нам необходимо разделить наше исходное сообщение («habr») на блоки по 16 бит, которые мы будем потом кодировать отдельно друг от друга. Так как один символ занимает в памяти 8 бит, то в одно кодируемое слово помещается ровно два ASCII символа. Итак, мы получили две бинарные строки по 16 бит:

Сегодня Counter Strike: Global Offensive – одна из самых популярных видеоигр в мире. Она занимает первые строчки в Steam, а о ее существовании знает каждый студент и школьник.

Однако 18 лет назад, когда первая версия игры только появилась, никто не мог предсказать такого успеха.

Counter-Strike – онлайн-шутер, суть которого заключается в противостоянии двух команд – террористов и контртеррористов (спецназа). У обеих команд есть цели в раунде, завершив которые, либо полностью уничтожив команду противника, они получают матч-поинт. Выиграв определенное количество раундов, команда выигрывает матч. Самый популярный сценарий – когда террористам нужно заложить бомбу в определенной точке, а спецназу ее обезвредить.

Но с чего же началась история уже ставшей легендарной серии?

Идея видеоигры о противостоянии террористов и спецназовцев возникла в конце 90-х, то есть до теракта 11 сентября и тотальной террористической угрозы. Ее создатель, канадец вьетнамского происхождения Мин «Gooseman» Ли, делал не коммерческий продукт об актуальной и острой проблеме, а модификацию – мод – другой игры на интересующую его тематику.

До CS мультиплеерные баталии проходили в скоростных шутерах с фантезийными декорациями и полностью нереальной физикой, таких как Quake и Unreal Tournament. К ним Мин Ли также создавал моды, причем весьма успешные: Navy Seals (мод к первому Quake) и Action Quake 2 (мод ко второму Quake, который он делал в составе сообщества модеров достаточно популярной в то время A-TEAM).

ответ:

плп

объяснение: