Препятствие; Маскировка; Регламентация; Управление; Принуждение; Побуждение.

Объяснение:

Современные методы защиты информации Технологии защиты данных основываются на применении современных методов, которые предотвращают утечку информации и ее потерю. Сегодня используется шесть основных защиты: Препятствие; Маскировка; Регламентация; Управление; Принуждение; Побуждение. Все перечисленные методы нацелены на построение эффективной технологии защиты информации, при которой исключены потери по причине халатности и успешно отражаются разные виды угроз. Под препятствием понимается физической защиты информационных систем, благодаря которому злоумышленники не имеют возможность попасть на охраняемую территорию.

Информация взята из: https://camafon.ru/informatsionnaya-bezopasnost/metodyi-zashhityi

| – логическая операция ИЛИ. В результате этой операции будут найдены страницы, содержащие хотя бы одно из двух указанных слов.

& – логическая операция И. В результате этой операции будут найдены страницы, содержащие оба указанных слова.

Есть такое равенство:

(А | В) = (А + В) - (А & В), где А и В – ключевые слова, по которым создаются запросы. Складывается и вычитается количество страниц, найденных по этим ключевым словам.

Имеем:

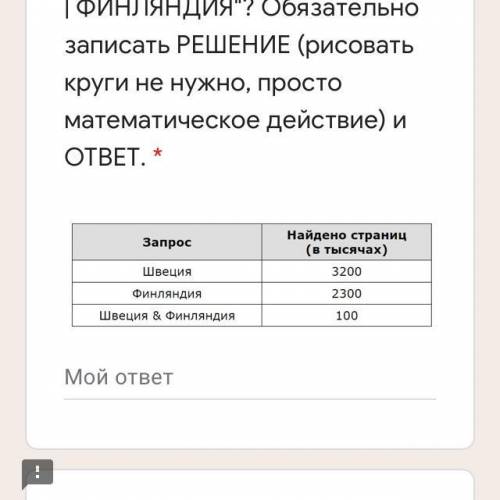

ШВЕЦИЯ | ФИНЛЯНДИЯ = (ШВЕЦИЯ + ФИНЛЯНДИЯ) - (ШВЕЦИЯ & ФИНЛЯНДИЯ) = 3200 + 2300 - 100 = 5400 тыс страниц

ответ: 5400 тыс страниц